ソリューション&サービス

OSプロテクト型セキュリティ AppGuard

未知の攻撃からも防御する新概念のセキュリティソリューション

AppGuardは、「侵入しても発症させない」新しいコンセプトの「OSプロテクト型セキュリティ製品」です。「OSを害する行為をすべて無効化する」技術により重要データを守り、マルウェア感染を未然に防止します。

内閣サイバーセキュリティセンター (NISC)「政府機関等の対策基準策定のためのガイドライン」にも準拠した高い防御力を誇るソリューションで、昨今その数を増やしているEmotet等のファイルレスマルウェア攻撃からもプロテクトします。

進化し続けるセキュリティ脅威・・・

標的型攻撃

USB接続による感染

Webプラウザを経由した感染

2020年猛威をふるった「Emotet」とは?

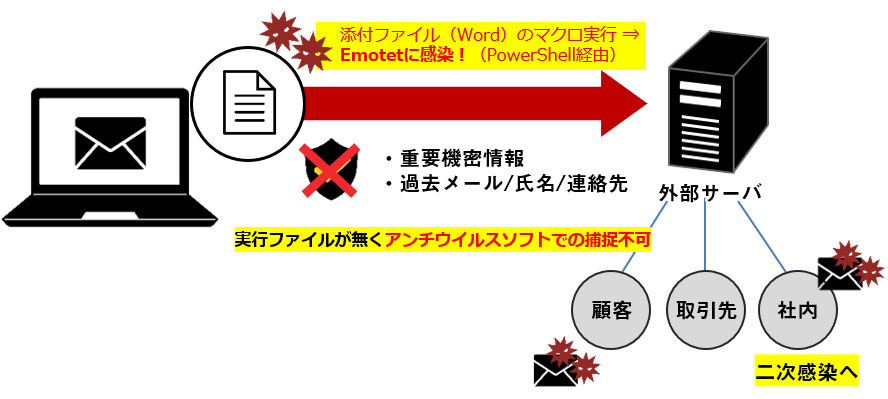

2019年から2020年にかけて標的型メール攻撃「Emotet」が猛威を振るい、多くの企業や団体で感染被害が報告されました。

主な感染の経路は、過去にやり取りしたメールの返信を装ったスパムメールが届き、その添付ファイル(WordやZip)またはDL用リンクを経由してダウンロードしたファイルのマクロを実行した際に、Emotetに感染するというものです。巧妙に構成された文面であったこと、またEmotetはマクロやPowerShellを悪用して情報を盗むためアンチウイルスをかいくぐり検知・駆除することができず、感染に至ってしまうケースが多く見られました。

これからのセキュリティ対策で重要となるのは?

■ 業務に必要な大事な情報を守ること

■ テレワーク等環境の多様化に対応(ネットワーク防御では守り切れない)

■ 日々巧妙さと悪質さを増すマルウェアの急速な進歩に対応する必要がある

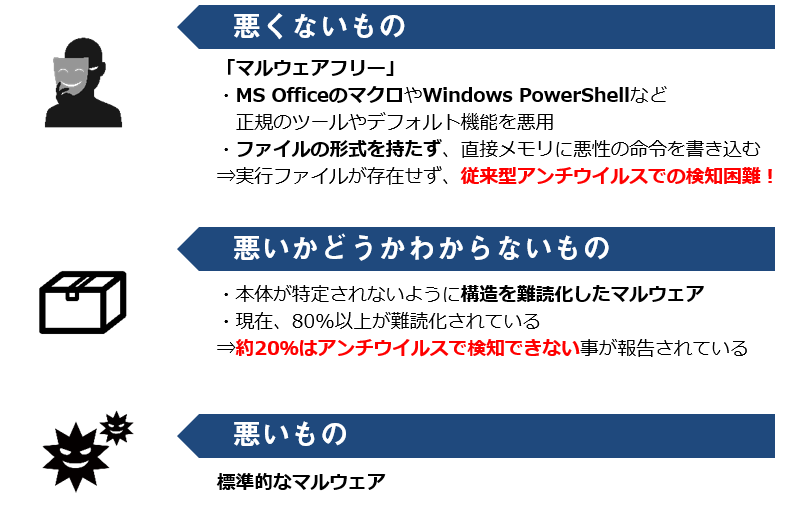

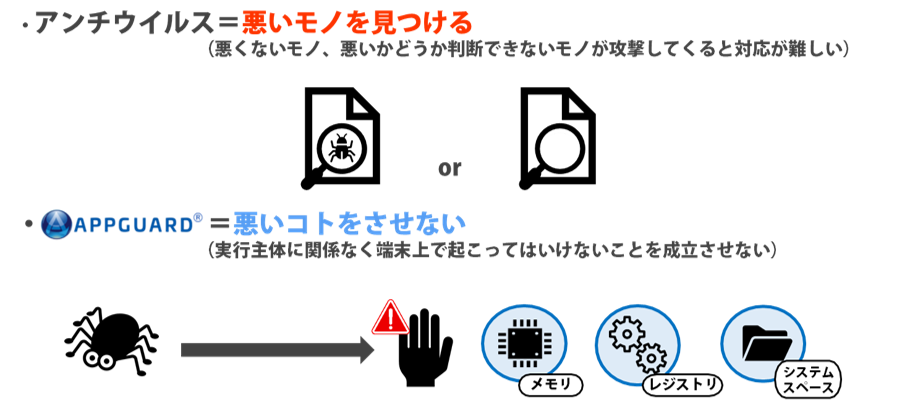

「悪いモノ」を見つけるだけでは不十分な時代に

マルウェアフリーはサイバー攻撃の一種で2019年時点で攻撃全体の51%を占めており、最もよく使われる攻撃手法となっています。

実行ファイルが存在せず、従来型のアンチウイルススキャンをかいくぐることから、感染拡大の危険性が高まります。

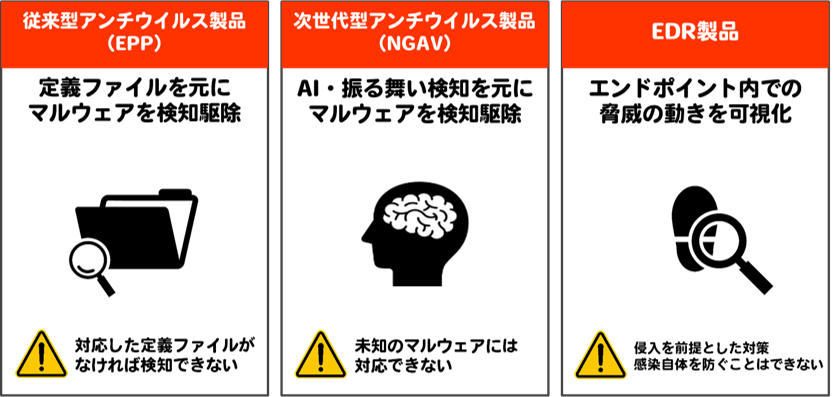

エンドポイントの整理

エンドポイント内での不審な動きを検知して可視化するという意味ではEDR製品の利用が有効ですが、これらは攻撃中~攻撃後に脅威を検知・遮断し、攻撃の痕跡を可視化して対応の支援を担うもので、未然の防止とはならず、実際に影響があった場合には業務停止を迫られる可能性もあります。

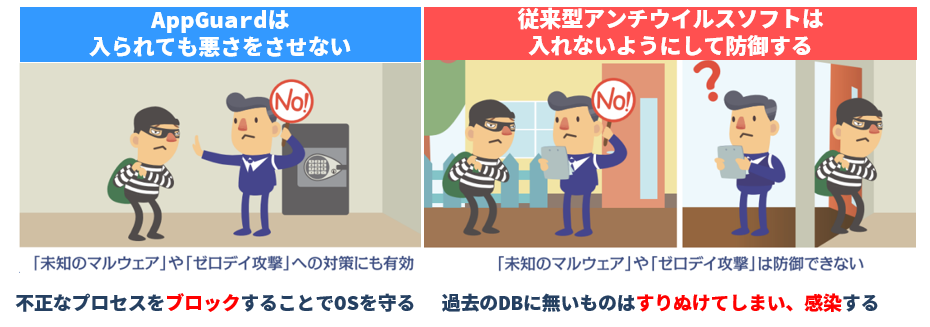

新概念のOSプロテクト型セキュリティ「AppGuard」

パターンマッチングによる従来のアンチウイルス製品では検知が困難な「マルウェアフリー」の手法が増加している現在、新たなセキュリティ対策を講じることが急務となっています。

AppGuardは、マルウェアが「侵入できないようにする」従来型から「侵入しても発症させない」新しいコンセプトの「OSプロテクト型セキュリティ製品」です。「OSを害する行為をすべて無効化する」技術により重要データを守り、マルウェア感染を未然に防止します。マルウェア定義ファイルを更新する必要が無いため、ネットワークに接続していないPCにも導入できます。

AppGuardの防御のしくみ

AppGuardは定義ファイル・機械学習・レプテーション・ふるまい検知などのマルウェアを探し出す検知型ではなく、攻撃の段階で脅威を遮断します。ソフトウェアの信頼性にかかわらず、プロセスの動きを隔離・監視してシステムへの攻撃を防御します。

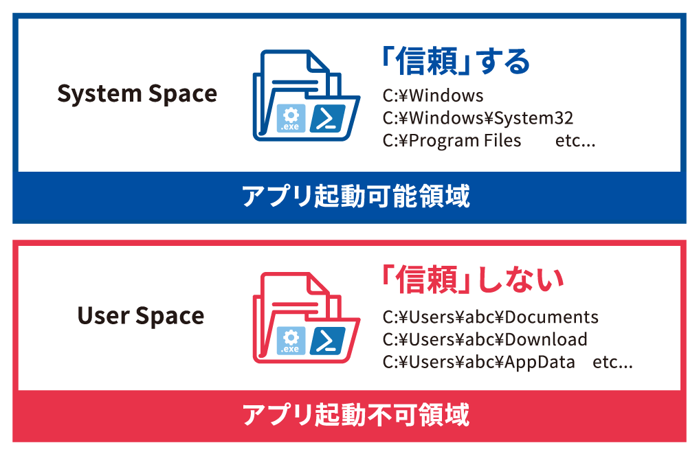

アプリの起動を制御 ~信頼できるアプリのみ起動~

信頼できる領域にあるアプリだけの起動を許可します。

信頼しない領域では、侵入したマルウェアである可能性が高い為、実行ファイルを起動させません。

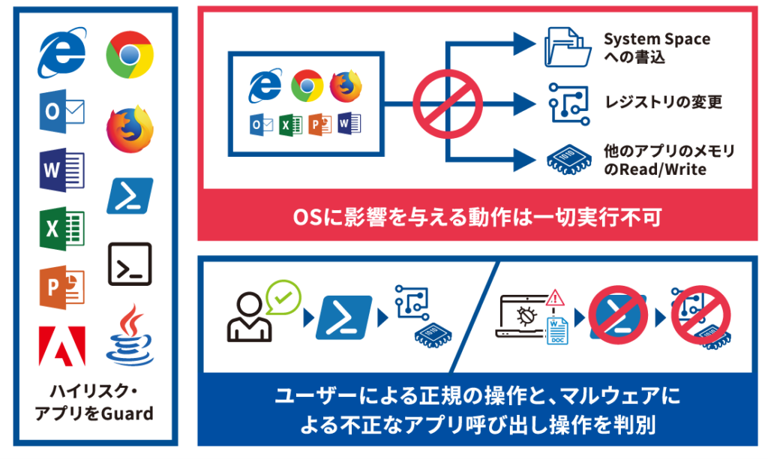

Isolation技術(特許)~アプリ起動後のプロセス監視~

ブラウザやコマンドプロンプト等ハイリスクのアプリを常時監視し、SystemSpaceへの書込、レジストリ変更やメモリの書き換えなど不正な動きをブロックし、OSの侵害を防ぎます。

3つの特長

スキャンしない為

システム負荷が少ない

エンジンは約1MBと軽量

定義ファイル更新不要

定義ファイルを利用する仕組みではない為、更新が不要

20年間の防御力

米国で開発後、20年間

破られていない特許技術

詳しいご説明やお見積をご希望の方は

こちらからお気軽にご相談ください

具体的な相談がしたい

具体的な相談がしたい