お役立ち情報

境界防御の限界を克服する、ゼロトラストセキュリティとは

サイバー犯罪の被害にあうことは、自社への信用を大きく毀損し、企業の事業継続に悪影響を与えます。情報セキュリティ対策は、企業の事業継続性の確保という観点から、取り組むべき経営課題のひとつだと言えます。

企業を取り巻く環境の変化

ランサムウェアによる被害が4年連続で1位に選出

[情報セキュリティ10大脅威 2024]

| 順位 | 組織の脅威 | 昨年順位 | |||||||

|---|---|---|---|---|---|---|---|---|---|

| 1→ | ランサムウェアによる被害 | 1 | |||||||

| 2→ | サプライチェーンの弱点を悪用した攻撃 | 2 | |||||||

| 3↑ | 内部不正による情報漏えいなどの被害 | 4 | |||||||

| 4↓ | 標的型攻撃による機密情報の窃取 | 3 | |||||||

| 5↑ | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | 6 | |||||||

| 6↑ | 不注意による情報漏えいなどの被害 | 9 | |||||||

| 7↑ | 脆弱性対策情報の公開に伴う悪用増加 | 8 | |||||||

| 8↓ | ビジネスメール詐欺による金銭被害 | 7 | |||||||

| 9↓ | テレワークなどのニューノーマルな働き方をねらった攻撃 | 5 | |||||||

| 10→ | 犯罪のビジネス化(アンダーグラウンドサービス) | 10 |

2024年1月24日 プレスリリースより

IPA(独立行政法人情報処理推進機構)の「情報セキュリティ10大脅威2024」では、昨年に引き続き、「ランサムウェアによる被害」が第一位でした。2023年に国内企業で公表されたランサムウェア被害数は過去最多となっています。また、サプライチェーンの弱点を悪用した攻撃も増加傾向にあり、大企業を標的とした攻撃が目立ちます。

2022年4月に改正個人情報保護法が施行され、不正アクセスや個人情報の漏えいがあった場合には、本人への通達を行うことが義務化されました。情報漏えいによる企業の責任はますます大きくなります。

こうした状況を踏まえると、企業における情報セキュリティ対策の重要性はかつてない程に高まっていると言えます。

転換期を迎える情報セキュリティ対策

境界防御から”ゼロトラスト”へ

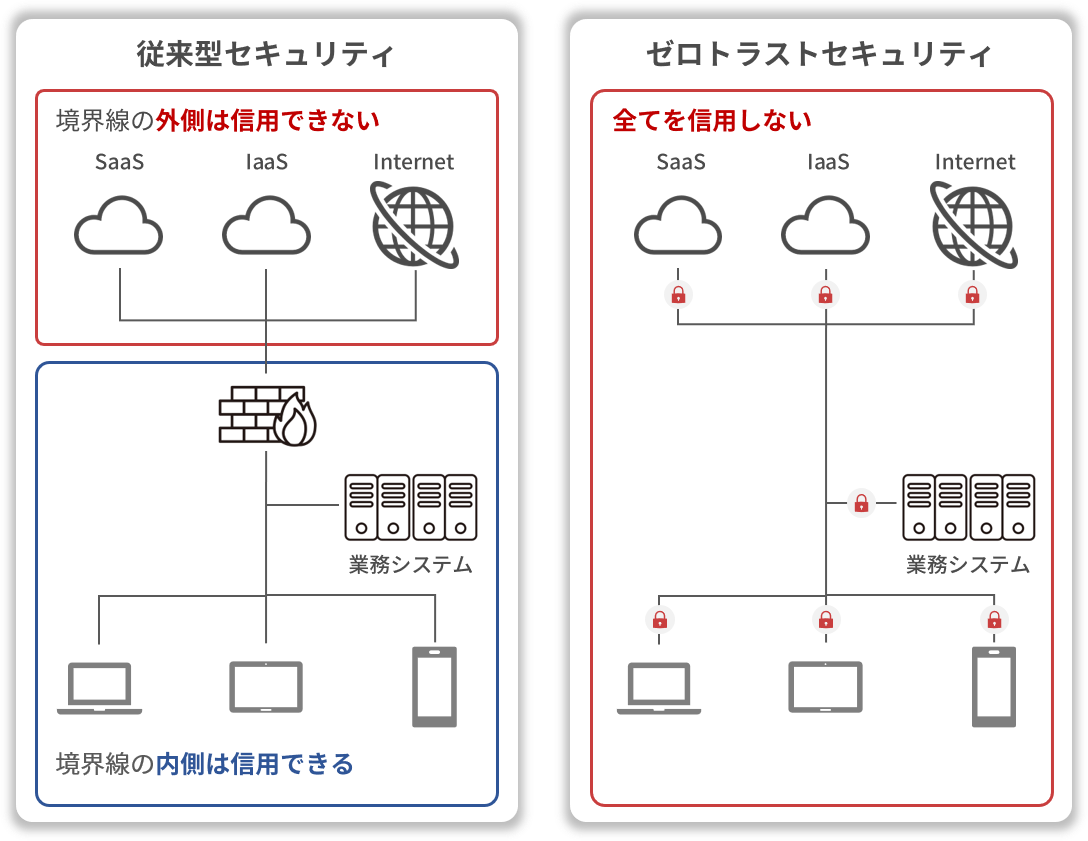

かつてのセキュリティ脅威は境界線の外側に存在し、境界線の内側は安全であるという「境界防御モデル」の発想に基づいて対策を講じていました。

しかし、社会情勢の変化やテクノロジーの発達により、守るべき境界線が明確にならず、境界防御モデルだけでは情報資産を守ることは困難になってきています。

こうした状況の中で、境界防御モデルの限界が知られるところとなり、弱点を補う新しい概念である「ゼロトラスト」に注目が集まっています。

情報セキュリティ対策の新潮流”ゼロトラスト”

ゼロトラストの概念は、米国の調査会社であるForrester Researchが2010年に提唱しました。

全てのデバイス、ユーザ、通信、ネットワークを監視し、認証・許可を行うということです。

ゼロトラストは、不正な侵入を可能な限り防ぐことを前提としつつ、侵入された場合であっても侵害範囲の抑制や被害の最小化を目的としています。

[境界型防御とゼロトラストの違い]

ゼロトラストを実現する方法には、いくつか種類がありますが、当社は「マイクロセグメンテーション」と呼ばれる手法によるゼロトラスト実現をお勧めしています。

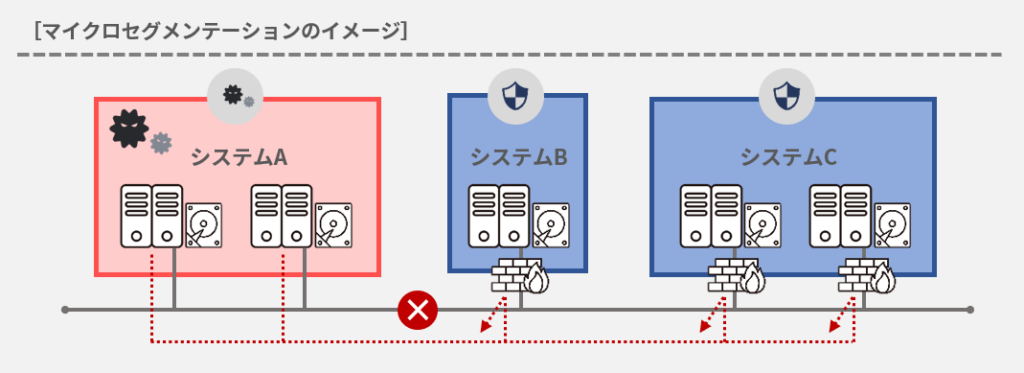

マイクロセグメンテーションの考え方

マイクロセグメンテーションとは、セキュリティ上の区画分けを物理的セグメントより細かい単位(機器、仮想マシン)で行います。その細分化したセグメントの境界で不正な通信をブロックすることで、被害の拡大を防ぎます。

Illumioの特長

Illumioは、アプリケーションのコミュニケーションフローを可視化し、被害拡大の要因となるラテラルムーブメント(水平移動)を24時間365日制御することで、データセンター、クラウド、エンドポイントデバイス全体に侵害が広がるのを防ぎます。

これからの情報セキュリティの考え方

ゼロトラストによる情報セキュリティ対策は、今後の主流となると思われますが、一足飛びにゼロトラストモデルへの転換は現実的ではありません。まずは、自社の状況を踏まえて強化すべきポイントを洗い出し、境界型防御による対策を講じる必要があります。そのうえで、既存ネットワーク環境へのアドオンによるゼロトラストソリューションの段階的な導入を図り、将来的にゼロトラストモデルへの転換をしていくことが現実的な進め方だと当社は考えています。

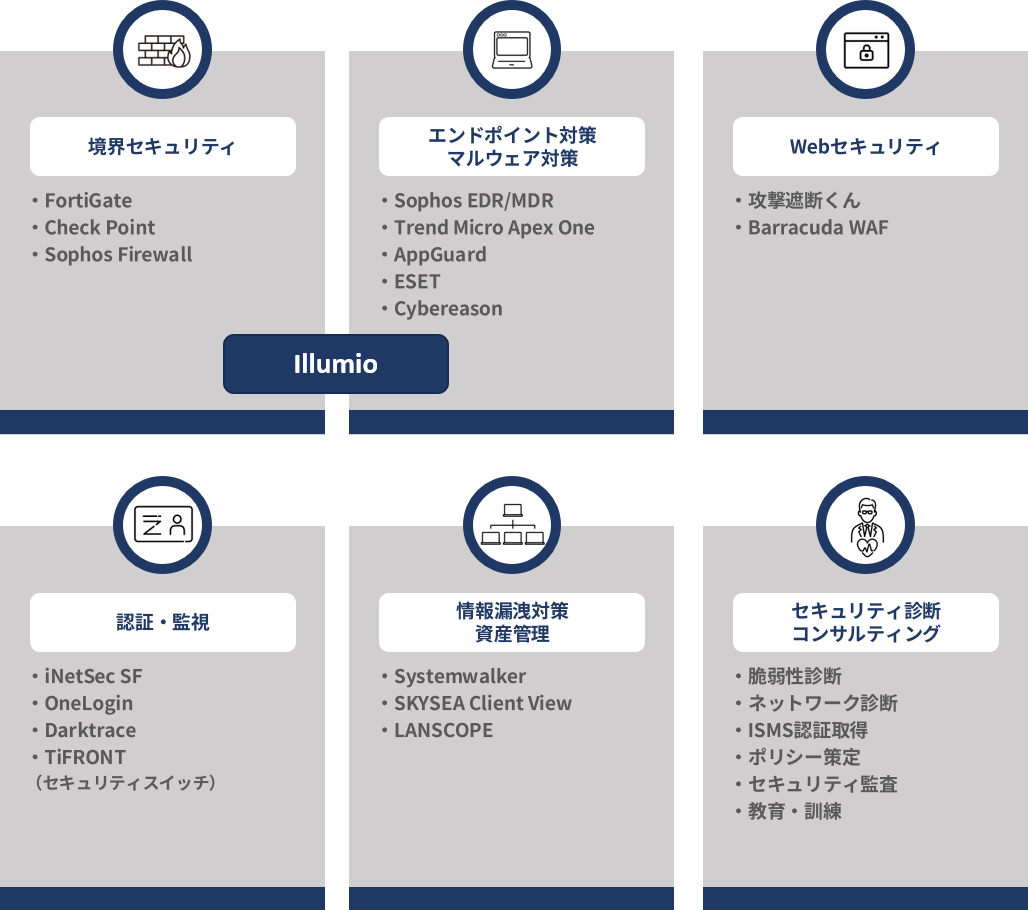

ソリューションラインナップ

高度化・複雑化するサイバー攻撃からお客様の重要な情報資産をしっかりと守るソリューションをご紹介します。

詳しいご説明やお見積をご希望の方は

こちらからお気軽にご相談ください

お問い合わせ

お問い合わせ